Neue Angriffe auf die NPM-Lieferkette: Bitwarden/cli betroffen | Borns IT und Windows BlogBorns IT

Die Supply-Chain-Angriffe von TeamPCP wurden dieser Tage in NPM-Projekten erneuert. Mittlerweile ist bekannt, dass die CLI-Version von Bitward betroffen war. Sicherheitsforscher von JFrog haben ein manipuliertes npm-Paket entdeckt, das als @bitwarden/cli Version 2026.4.0 veröffentlicht wurde und sich als legitimer Bitwarden-Befehlszeilen-Client ausgibt.

Der neue NPM-Supply-Chain-Angriff

Am 22. April 2026 bin ich auf neue Supply-Chain-Angriffe im Xn Node Package Manager (npm) gestoßen. Kollegen von Bleeping Computer haben den folgenden Tweet und Artikel aufgegriffen: Neuer NPM-Supply-Chain-Angriff breitet sich selbst aus, um Authentifizierungstoken zu stehlen.

Sicherheitsforscher von Socket und StepSecurity haben in mehreren Paketen von Namastex Labs Schadcode entdeckt. Namastex Labs ist ein Unternehmen, das KI-basierte Agentenlösungen zur Steigerung der Rentabilität anbietet. Schädlicher Code in npm-Paketen stiehlt Anmeldeinformationen von Entwicklern und versucht, sich über Pakete zu verbreiten, die von kompromittierten Konten veröffentlicht werden.

Socket bestätigte, dass die für den Diebstahl von Anmeldeinformationen, die Datenexfiltration und die Selbstverbreitung verwendeten Techniken den CanisterWorm-Angriffen von TeamPCP ähnelten. Es gibt jedoch keine eindeutigen Beweise dafür, dass TeamPCP beteiligt ist.

Verursacht durch Bitwarden/cli npm-Angriff

Es ist nun klar, dass auch der Passwort-Manager von Bitward bzw. dessen Befehlszeilenschnittstelle (CLI) von einem NPM-Supply-Chain-Angriff betroffen ist. Der Vorfall wurde von Tomas Jakobs hier im Blog-Diskussionsbereich „Verwendet jemand Bitwarden/cli? NPM-Supply-Chain-Angriff … NPM sagt alles …“ erwähnt und der Link zur TeamPCP-Kampagne wird über eine entführte Bitwarden-CLI auf npm ausgeweitet.

Die Kurzfassung besagt, dass Sicherheitsforscher von JFrog ein raffiniertes NPM-Paket namens „ @bitwarden/cli Version 2026.4.0 wurde veröffentlicht. Dies ist ein Paket, das sich als legitimer Bitwarden-Befehlszeilen-Client ausgibt.

Unsere Kollegen von Bleeping Computer haben in diesem Artikel einige Details zusammengetragen. Die CLI von Bitward wurde kurzzeitig kompromittiert, wobei zwischen 17:57 Uhr am 22. April 2026 und 19:30 Uhr ein Schadpaket (Version 2026.4.0) verfügbar war. ET vor der Entfernung.

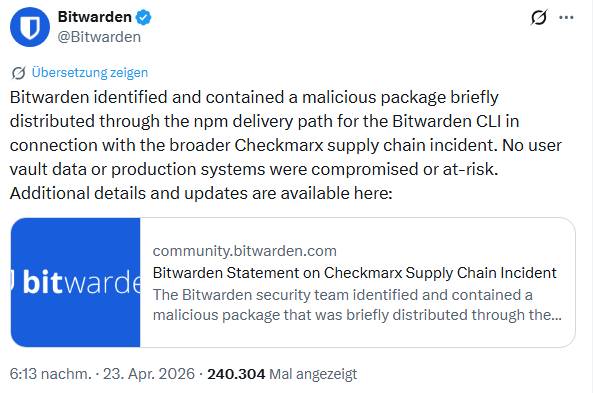

Der Vorfall wurde von Bitwarden bestätigt und betraf den npm-Kanal des CLI-npm-Pakets. Jeder, der das Paket innerhalb des angegebenen Zeitraums heruntergeladen hat, war von der Schadfunktion betroffen. „Bei den Untersuchungen wurde nicht festgestellt, dass auf Endbenutzer-Tresordaten zugegriffen wurde oder diese kompromittiert wurden oder dass Produktionsdaten oder Produktionssysteme kompromittiert wurden. Sobald das Problem entdeckt wurde, wurde der kompromittierte Zugriff widerrufen.“

„Die bösartige npm-Version wurde als veraltet markiert und es wurden sofort Maßnahmen ergriffen, um das Problem zu beheben“, zitiert Bleeping Computer aus der obigen Erklärung von Bitward, die weitere Einzelheiten enthält.

Schaden durch den LastPass-Hack

In diesem Zusammenhang bin ich auf diesen Tweet gestoßen, der mich an den LastPass-Hack im Jahr 2022 erinnerte. Hacker haben daraufhin den verschlüsselten Tresor mit den Passwörtern von 25 Millionen Nutzern gestohlen und ihn anschließend in Brand gesteckt. Im Januar 2024 verlor Ripple-Mitbegründer Chris Larsen 150 Millionen US-Dollar an XRP-Krypto-Assets durch Angreifer, die seinen LastPass-Tresor knackten.

Bis Dezember 2025 haben Blockchain-Analysten von TRM Labs Kryptowährungen im Wert von mehr als 438 Millionen US-Dollar entdeckt, die bei einem einzigen Hackerangriff gestohlen wurden. LastPass zahlte 24,5 Millionen US-Dollar für die Beilegung der Sammelklage. Der Tweet lautet: „Ihre Passwörter. Ihre Kreditkarten. Ihre Bank-Logins. Ihre kryptografischen Schlüssel. Gespeichert auf dem Server eines Unternehmens. Geknackt. Heruntergeladen. Entschlüsselt. Wird gegen Sie verwendet. Seit Jahren.“ Der Tweet enthält einige interessante Informationen, die bei Bedarf nachgelesen werden können. Mal sehen, was sonst noch über die oben genannten Supply-Chain-Angriffe an die Öffentlichkeit gelangt.

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.