Lumma Stealer Infrastructure (Mai 2025) beruhigt es und Windows -Blog -Strafverfolgungsbeamte waren bewölkt

In einer koordinierten Kampagne beschlagnahmte die US -amerikanische Finanzinfrastruktur (C & C Server) die Lumma Infostaler Infrastructure (C & C Server). Malware ist verantwortlich für Benutzer, die Informationen erhalten, die für zahlreiche Cyber -Angriffe verantwortlich sind, und fast 400.000 PCs wurden infiziert.

Was stiehlt Lumma?

Lumma Stealing (auch auf Lummamac2 bezieht) ist eine von CN geschriebene Malware, die Daten von Opfersystemen (Info – Paralder) enthält. Laut dieser Quelle wurde Malware mindestens im August 2022 in russischen Sprachforen über ein Malware-A-Service-Modell (MAA) angeboten.

Es wird angenommen, dass der “Shamel” -Drohspieler entwickelt wird, es geschieht auch unter dem Pseudonym “Lumma”. Microsoft beschreibt den Spieler, der Lumma als Malware (MAAS) als Storm-2477 anbietet.

Partner, die den Storm-2477-Service und ihre Lumma-Kampagnen zahlen, um Malware-Nation-Datei zu erstellen und C2-Kommunikation und gestohlene Informationen zu verwalten. Microsoft, wie Ranto Tempest, Storm-1607, Storm-1607, Storm-1674, vertreten durch riesige Bedrohungsspieler wie Storm-1674 und verwendete Lumma-Diebstahl-Kampagnen.

Lumma stehlen hauptsächlich Kryptowährungsfehler (digitales Portfolio) und Browser -Erweiterungen zielt auf die zwei Faktorauthentifizierung (2FA). Wenn die Infektion erfolgreich ist, stiehlt Malware vertrauliche Informationen vom Computer des Opfers.

Laut den vorherigen Informationsgruppen, die auf Spam oder erweiterter Masse basieren, verwendet Lumma unterschiedliche Verteilungsstrategien. Die Agenten sind einfallsreich und Lumma ist eine flexible und anpassbare Verteilung der Verteilung. Die Betreiber verfeinern die Techniken ständig, indem sie böse Domänen rotieren, Werbenetzwerke verwenden und legitime Cloud -Dienste zur Entdeckung der Entdeckung und zur Aufrechterhaltung der Kontinuität des Betriebs verwenden. Diese dynamische Struktur ermöglicht es den Betreibern, ihre Kampagnen so weit wie möglich zu nutzen und gleichzeitig es schwierig zu machen, ihre Aktivitäten zu überwachen oder zu zerstören.

Wenn eine Infektion erfolgreich ist, versucht Malware, sensible Daten (von Krypto -Brieftaschen usw.) zu erhalten. Sobald die gewünschten Daten Lumma lesen, werden Sie einem C2 -Server mit dem Benutzer “Teslabrowser / 5.5” ausgesetzt. Es gibt auch einen Einbruchlader, der zusätzliche Benutzerdaten über EXE, DLL und PowerShell liefern kann.

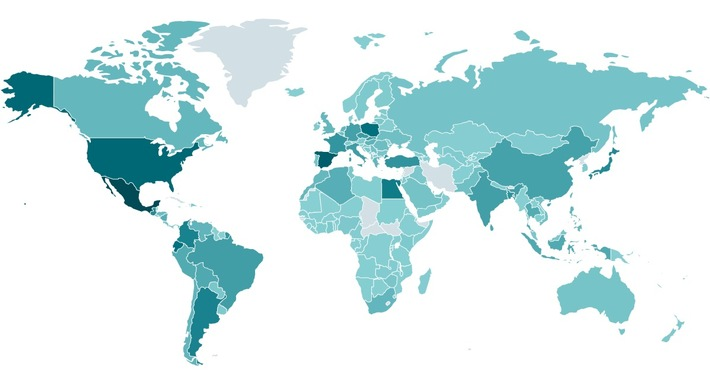

Lumma -Infektionen weltweit (Quelle: Eset)

Malware war in den letzten zwei Jahren eine der am weitesten verbreiteten Informationen weltweit. Die vorherige Grafik, die vom Actett veröffentlicht wurde, zeigt das Niveau der einzelnen Länderinfektionen. Insbesondere die USA, Mexiko, Spanien und Polen sind aufgrund hoher Infektionsraten hervorgegangen. Färben sind jedoch irreführend – ich habe Karten gesehen, die eine hohe Infektionsrate für Europa zeigen. Insgesamt waren weltweit mehr als 394.000 Stücke mit Malware kontaminiert.

Smack Lumma Infrastruktur

Mit Hilfe von Microsoft und ESETs wurde es den US -amerikanischen Finanzdelegierten geschafft, die strukturelle Struktur von Lumma zu untersuchen und dann den Befehls- und Kontrollserver (C & C) in einer Kampagne auf der ganzen Welt zu beschlagnahmen.

Untersuchung von Microsoft- und ESET -Infrastruktur

Der Sicherheitsdienstleister hat in den letzten Jahren zehn Zehntausende von Lumma -Proben automatisiert, um wichtige Gegenstände wie C & C -Server und Affiliate -Identifikatoren zu extrahieren. Auf diese Weise können Sie ständig die Aktivität des Lumma -Diebstahls überwachen, Entwicklungsaktualisierungen, Partnerunternehmen Cluster und vieles mehr befolgen. ESET hat einen ESET -Artikel veröffentlicht, der am globalen Betrieb beteiligt ist, wobei der Lumma mit mehr Details und technischen Analysen stiehlt.

Weitere Studien zu den Aktivitäten und der Infrastruktur von Lumma wurden über Microsoft Digital Crime Units (DCU) durchgeführt.

Strafverfolgungsbeamte haben die Lumma -Infrastruktur gebrochen

Am Dienstag, den 13. Mai, reichte die DCU von Microsoft Lumma Strealer (“Lumma”) vor einem US -amerikanischen Gericht ein. Die Klage, das Anti-Malware-Verfahren war gerechtfertigt, da er Hunderte von Cyber-Bedrohungen, alle Informationspasswörter, Kreditkartendaten, Bankkontosendaten und Brieftaschen (Brieftaschen) für Kryptoren bevorzugte. Dies erlaubte, Ciberriminal -Schulen, Bankkonten zu verdunkeln und wichtige Dienstleistungen auszusetzen.

2025, von 16 bis 20, 2025, identifizierte Microsoft mehr als 394.000 Windows -Computer, die mit Feder Malware kontaminiert sind. Mit der Justizkommission des Gerichtshofs des Bezirks Nordgeorgia beschlagnahmte die DCU von Microsoft die Wirbelsäule der Luma -Infrastruktur rund 2.300 böse Domänen, die sich bilden und die Schließung ermöglichen.

Das Justizministerium (DOJ) beschlagnahmte gleichzeitig die Struktur des zentralen Kommandos von Lumma und unterbrach die an anderen Cybersons verkauften Märkte. Das Europa (EC3) Cybercrime (EC3) -Zentrum schützte die Löschung der lokalen Lumma -Infrastruktur für Cyberkriminalität (JC3).

Das Ganze wurde mit Strafverfolgungsbehörden (FBI, Europol, JC3) und Industriepartnern (ESET, Bitsight, Lumen, Cloudflare, Cleandns und GMO -Aufzeichnungen) zusammengearbeitet. Microsoft gibt an, dass die Kommunikation zwischen Lumma bei Opfern mit C & C -Servern der Betreiber eingestellt wurde.

Die beschlagnahmten 1.300 Domänen von Microsoft wurden beschlagnahmt oder an Microsoft übertragen, die die Strafverfolgungsbehörden mit Unterstützung Europas versammelten und dann nach Microsoft-Stufhetes weitergeleitet wurden. Somit kann Microsoft DCU nützliche Informationen zur Verbesserung der Sicherheitsmaßnahmen liefern.

Details zur Kampagne und die Ergebnisse der Studien finden Sie in Artikeln, die sich mit dem Text über Microsoft, ESET und andere Partner beziehen. Microsoft kann die Pressemarktion Microsoft -sprachen aufrufen. Die Pressemitteilung der US -Justiz ist hier verfügbar.

gadgets les plus récents 2024

Game Center

Game News

Review Film

Berita Terkini

Berita Terkini

Berita Terkini

review anime