Missbrauch beliebter SaaS-Plattformen für Telefonbetrug | Borns IT und Windows BlogBorns IT

Der Sicherheitsanbieter Check Point Research hat eine groß angelegte Phishing-Kampagne identifiziert, bei der beliebte SaaS-Dienste von Microsoft, Amazon, Zoom und YouTube ausgenutzt werden, um Opfer zu betrügerischen Telefonanrufen zu verleiten. Die Kampagne hat bereits rund 133.260 Phishing-E-Mails generiert, von denen mehr als 20.049 Unternehmen betroffen waren. Etwa 18 Prozent aller Angriffe dieser Art ereigneten sich gegen europäische Unternehmen.

Ich habe Anfang Februar 2026 Informationen von Check Point Research erhalten. Angreifer nutzen bewusst legitime Software-Dienstplattformen, um Telefonbetrugsversuche durchzuführen, die nicht von echter Dienstkommunikation und herkömmlichen Sicherheitslösungen für Benutzer zu unterscheiden sind.

Anstatt Domains zu fälschen oder bösartige Links zu versenden, kapern Angreifer die Benachrichtigungsströme von Branchenriesen wie Microsoft, Amazon und Zoom. Die Kampagne hat bereits rund 133.260 Phishing-E-Mails generiert, von denen mehr als 20.049 Unternehmen betroffen waren.

- Angreifer zielen darauf ab, mithilfe von Diensten maximale Glaubwürdigkeit zu erlangen: Infrastruktur- und Vertrauensmissbrauch missbraucht den Ruf von Marken wie Microsoft, Zoom, Amazon, PayPal, YouTube und Malwarebytes.

- Stealth-Technik: Da E-Mails direkt von legitimen Plattformen stammen, umgehen sie Authentifizierungsprüfungen wie SPF, DKIM und DMARC.

- Vishing-Strategie: Opfer werden angewiesen, Telefonnummern anzurufen, um URL-Parsing und Sandboxing zu vermeiden und sprachbasiertes Social Engineering zu initiieren.

- Massive Skalierung: Laut Check Point Research wurden allein in den letzten drei Monaten mehr als 460.000 Phishing-E-Mails protokolliert, was darauf hindeutet, dass der Vorgang skalierbar ist.

- Sichtbare Branchen: Besonders betroffen sind der Technologie-/IT-Sektor (26,8 %) und das produzierende Gewerbe (21,4 %).

Die in den letzten Monaten beobachtete Beschleunigung spiegelt einen strategischen Wandel wider. Anstatt sich auf eine kompromittierte Infrastruktur zu verlassen, verlassen sich Angreifer laut Check Point Research auf legitime SaaS-Workflows.

Durch das Einfügen betrügerischer Inhalte in benutzergesteuerte Felder (z. B. Kontonamen oder Einladungsnachrichten), die später in vom System generierten Benachrichtigungen erscheinen, wahren die E-Mails den Ruf des Anbieters.

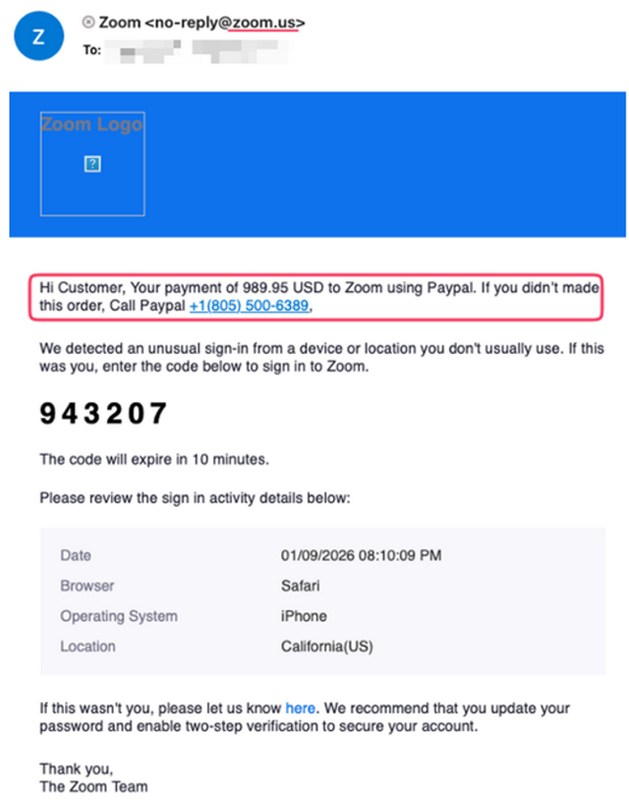

Methode 1: Manipulation legitimer SaaS-E-Mails (Zoom und PayPal)

Bei der ersten Methode manipulieren Angreifer diese Identitäts- und Profilfelder auf beliebten SaaS-Plattformen. Dabei werden betrügerische Inhalte in benutzergesteuerte Felder wie Kontonamen oder Profilattribute eingefügt. Die Plattform generiert dann mithilfe des vom Angreifer bereitgestellten Inhalts eine legitime Benachrichtigungsnachricht. E-Mails wirken glaubwürdig, weil sie direkt von beliebten Diensten gesendet werden und deren Domains enthalten. Sie enthalten die eigentliche Marke, das Format und damit den verlässlichen Ruf des Senders.

Angreifer verteilen diese legitimen E-Mails mithilfe automatisierter E-Mail-Regeln in großem Umfang weiter. Die E-Mails enthalten in der Regel dringende Rechnungs-, Abonnement- oder Kontobenachrichtigungen und fordern den Empfänger auf, eine Support-Telefonnummer anzurufen. Zu den Plattformen, die bei dieser Methode missbraucht werden, gehören Zoom (Abbildung 1), PayPal, YouTube und Malwarebytes (siehe Blog).

Abbildung 1: Ein Beispiel einer mit Zoom erstellten E-Mail. Die Plattform fügt den Text des Angreifers direkt in die offizielle Benachrichtigung ein. (Quelle: Check Point Software Technologies Ltd.)

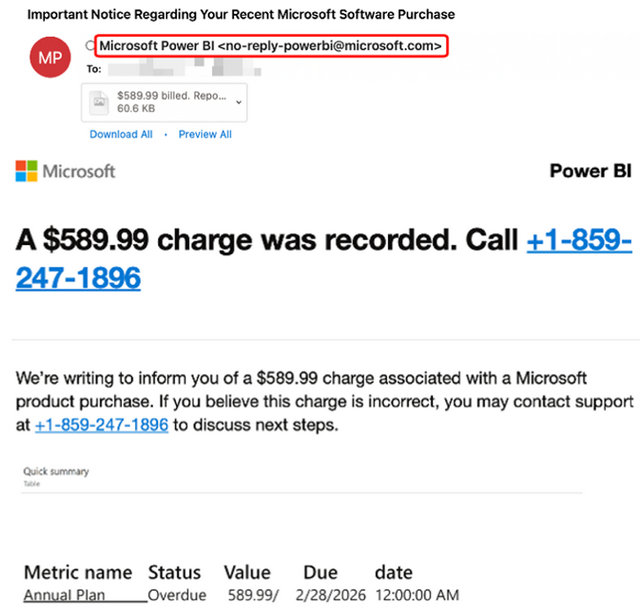

Methode 2: Missbrauch von Microsoft-Workflows (Power BI und Entra ID)

Mit dieser Methode missbrauchen Angreifer Benachrichtigungen von Microsoft-Diensten. Benachrichtigungen scheinen sich auf Benutzerkonten oder Abonnements zu beziehen und werden über Entra ID-Identitätsprüfungen und Power BI-Dienst-E-Mails gesendet. Sie dienen der Initiierung von Telefonbetrugsversuchen (Abbildung 2).

Zunächst erstellen oder übernehmen Angreifer einen legitimen Microsoft-Mandanten und konfigurieren Dienste für automatisierte Benachrichtigungen. In diesen Arbeitsabläufen fügen sie betrügerische Inhalte in vom Benutzer kontrollierte Felder ein, woraufhin Microsoft selbst echte E-Mails erstellt und diese über seine Infrastruktur versendet. Da diese Benachrichtigungen vollständig authentifiziert und legitim erscheinen, werden die Empfänger dazu verleitet, eine im Text angegebene Support-Nummer anzurufen. Der Angriff geht von E-Mail-basiert zu Social Engineering über Sprache über, um gezielt technische Filter für bösartige Links zu umgehen.

Abbildung 2: Über Microsoft Power BI versendete Phishing-E-Mail. Die Botschaft scheint völlig echt zu sein. (Quelle: Check Point Software Technologies Ltd.)

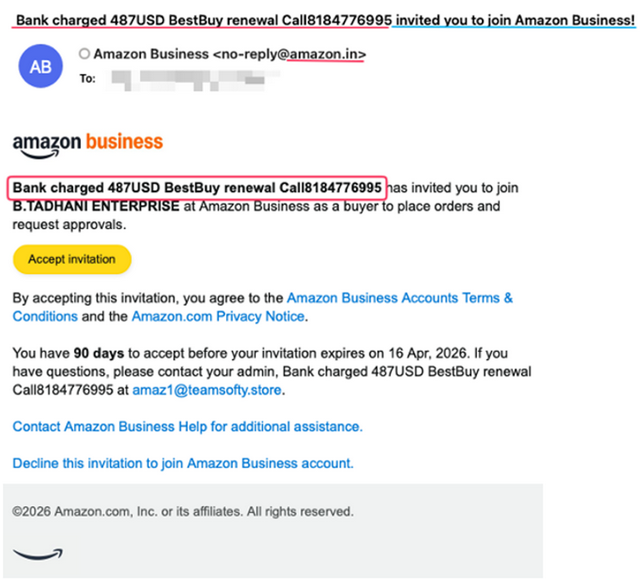

Methode 3: Amazon-Geschäftseinladungen

Die Funktion „Benutzer einladen“ wird falsch verwendet. Die Angreifer fügten betrügerische Texte wie angebliche Gebühren und gefälschte Support-Telefonnummern in Einladungsfelder ein, die Amazon direkt an E-Mails sendet (Abbildung 3).

Da die Nachricht über Amazon SES gesendet wird, umgeht die Nachricht alle herkömmlichen Sicherheitsprüfungen und erscheint als echte Benachrichtigung in Amazon Business, ohne dass eine vom Angreifer kontrollierte E-Mail-Infrastruktur erforderlich ist.

Abbildung 3: Phishing-E-Mail, die über die Funktion „Benutzer einladen“ von Amazon gesendet wurde (Quelle: Check Point Software Technologies Ltd.)

Sektorale und geografische Verteilung

Die Kampagne richtet sich vor allem an Branchen, in denen Meldungen der oben beschriebenen Art häufig versendet werden. Der Technologie-/SaaS-/IT-Sektor ist mit 26,8 Prozent am stärksten betroffen, Fertigung/Industrie/Ingenieurwesen/Bauwesen mit 21,4 Prozent und Wirtschaft/Handel (B2B) mit 18,9 Prozent (Abbildung 4).

Betrachtet man die geografische Verteilung der Angriffe, sind die USA mit 66,9 Prozent das Hauptziel. Europa ist mit 17,8 Prozent der am zweitstärksten betroffene Markt. Es folgen die Region Asien-Pazifik mit 9,2 Prozent, Kanada mit 4,1 Prozent, Lateinamerika mit 2,6 Prozent und die kombinierte Kategorie Naher Osten und Afrika mit 1,4 Prozent.

Diese Kampagne zeigt, wie Angreifer zunehmend vertrauenswürdige SaaS-Plattformen und native Benachrichtigungsworkflows nutzen, um telefonische Betrugsversuche in großem Umfang durchzuführen. Da sich Kommunikationskanäle für große Unternehmen über die Cloud bewegen, müssen Befürworter erkennen, dass authentisch aussehende E-Mails von vertrauenswürdigen Marken nicht grundsätzlich sicher sind. Neben den immer zahlreicheren und ausgefeilteren Methoden von Cyberkriminellen müssen Sicherheitsmanager auch den kontextuellen Missbrauch legitimer Dienste berücksichtigen und ihm mit präventiven Sicherheitsmaßnahmen entgegenwirken.

Den vollständigen Bericht mit allen Details finden Sie im Blog von Check Point Research.

Berita Terkini

Berita Terbaru

Daftar Terbaru

News

Berita Terbaru

Flash News

RuangJP

Pemilu

Berita Terkini

Prediksi Bola

Technology

Otomotif

Berita Terbaru

Teknologi

Berita terkini

Berita Pemilu

Berita Teknologi

Hiburan

master Slote

Berita Terkini

Pendidikan

Resep

Jasa Backlink

Togel Deposit Pulsa

Daftar Judi Slot Online Terpercaya

Slot yang lagi gacor