Remotedesktop-Phishing-Schutz-Update vom April 2026 sorgt für Verwirrung | Borns IT und Windows BlogBorns IT

Am 14. April 2026 (Patch-Dienstag) hat Microsoft einen Fix für Remote Desktop vorgenommen, um RDP-Verbindungen besser vor Phishing-Angriffen zu schützen. Benutzer erhalten eine Warnmeldung, wenn eine RDP-Verbindung hergestellt wird. Das verursacht viel Ärger und Probleme. Hier ist eine Rezension mit einem Überblick über dieses Problem, einschließlich Lösungen.

Remote Desktop ändert sich mit dem Update vom April 2026

Ab dem 14. April 2026 (dem zweiten Dienstag des Monats, dem Patch-Dienstag von Microsoft) wurden mehrere kumulative Updates für kompatible Versionen aller Windows-Clients und aller Windows-Server veröffentlicht. Den folgenden Auszug finden Sie in den Änderungsmitteilungen zum April 2026-Update:

[Remote Desktop] Dieses Update verbessert den Schutz vor Phishing-Angriffen, die Remotedesktopdateien (.rdp) verwenden. Wenn Sie eine RDP-Datei öffnen, werden alle Verbindungseinstellungen angezeigt, die erforderlich sind, bevor Remotedesktop eine Verbindung herstellen kann, wobei jede Einstellung standardmäßig deaktiviert ist. Eine vorübergehende Sicherheitswarnung wird außerdem angezeigt, wenn Sie eine RDP-Datei auf einem Gerät öffnen.

Ich habe dieses Problem im Blog Patchday: Windows 10/11-Updates (14. April 2026) und Patchday: Windows Server-Updates (14. April 2026) kurz behandelt.

Microsoft erklärt die RDP-Änderung

Eine RDP-Datei teilt der Remotedesktopverbindungsanwendung mit, wie sie eine Verbindung zu einem Remotecomputer herstellen soll. Abhängig von den Einstellungen kann die Datei auch Teile des lokalen Geräts (Windows-Client oder Windows-Server, der beispielsweise Remote-Zugriff auf die Zwischenablage, Datenträger oder Kamera haben kann. Ermöglicht Benutzern oder Administratoren den Remote-Zugriff auf die Windows-Maschine (z. B. wenn diese in einer virtuellen Maschine läuft) teilen) ebenfalls mit Risiken verbunden sein.

Böswillige Akteure missbrauchen diese Funktion, indem sie RDP-Dateien per Phishing-E-Mail versenden. Öffnet ein Opfer eine RDP-Datei, stellt Windows im Hintergrund eine Verbindung zu einem vom Angreifer kontrollierten Server her. Dadurch erhält der Angreifer Zugriff auf lokale Ressourcen wie Dateien, Anmeldeinformationen und vieles mehr.

Vorübergehende Warnung für RDP-Verbindungen

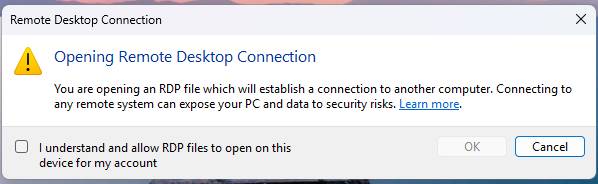

Microsoft beschreibt diese Risiken und Konsequenzen im Support-Artikel Grundlegendes zu Sicherheitswarnungen beim Öffnen von Remotedesktopdateien (RDP). Aus Sicherheitsgründen wird beim ersten Öffnen einer RDP-Datei nach der Installation des Updates vom April 2026 ein Trainingsdialogfeld angezeigt. Es erklärt, was RDP-Dateien sind und warnt vor Phishing-Risiken.

Nachdem Benutzer in diesem Dialogfeld RDP-Dateiverbindungen durch Aktivieren des Kontrollkästchens und Klicken auf die Schaltfläche „OK“ zulassen, wird die Warnung zum Benutzerkonto nicht angezeigt.

Vor dem Aufbau jeder RDP-Verbindung erscheint ein Warndialogfeld

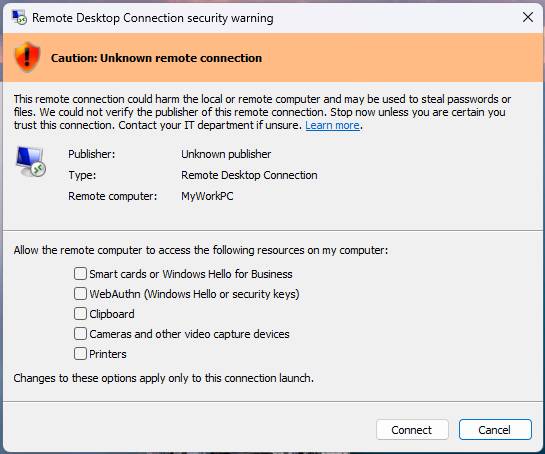

Künftig wird Windows beim Öffnen einer RDP-Datei vor dem Verbindungsaufbau einen Dialog „Verbindungssicherheit“ anzeigen. Das Dialogfeld zeigt die Adresse des Remotecomputers und ein Kontrollkästchen für jede lokale Ressource an, die auf die Dateien zugreifen möchte. Der Zugriff auf alle Ressourcen ist standardmäßig deaktiviert – Benutzer müssen jede Ressource explizit aktivieren.

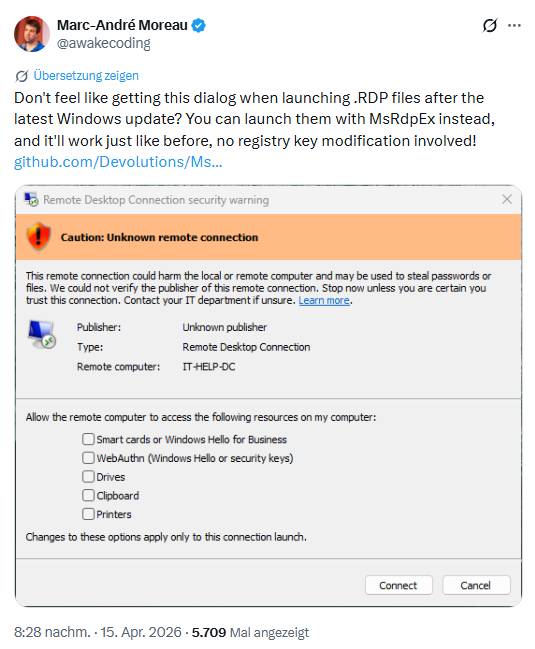

Der Dialog kann dem Windows-Benutzer in zwei verschiedenen Versionen angezeigt werden. Wenn eine RDP-Datei nicht digital signiert ist (es ist nicht möglich zu überprüfen, wer sie erstellt oder manipuliert hat), erscheint der obige Sicherheitsdialog. Das Dialogfeld verfügt über ein Banner mit dem Titel Achtung: Unbekannte Remote-Verbindung und gibt die Tonhöhe vor Herausgeber auf „Unbekannter Herausgeber“ gesetzt. Dann ist es ein Zeichen, vorsichtig zu sein und den Absender der RDP-Datei zu überprüfen.

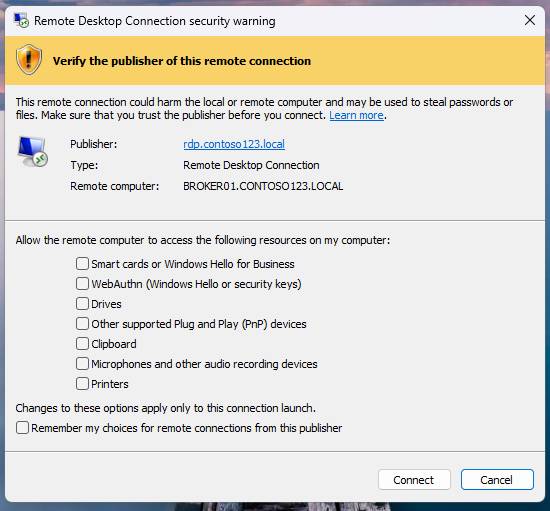

Bei einer digital signierten RDP-Datei wird ein Sicherheitswarndialog mit dem unten gezeigten Banner angezeigt. Es zeigt an, wer die RDP-Datei bereitgestellt hat und welche Verbindung hergestellt wird. Der Benutzer muss dann bestätigen, dass der Ursprung überprüft wurde und die Verbindung vertrauenswürdig ist (Angreifer können digital signierte RDP-Dateien mit ähnlich klingenden Namen missbräuchlich verbreiten).

In beiden Fällen muss der Benutzer jedoch vor dem Verbindungsaufbau die Kontrollkästchen „Erlaubte Ressource“ für die Remotedesktopversionen aktivieren.

Bei digital signierten RDP-Dateien können Sie über ein Kontrollkästchen (vermutlich) festlegen, dass Windows die Auswahl für alle zukünftigen Verbindungen von diesem Herausgeber festlegt. Allerdings schreiben Nutzer in diesem Kommentarthread, dass eine „schnelle Verbindung“ auch mit signierten RDP-Dateien nicht mehr möglich sei. Es erscheint immer ein Fenster, in dem über Checkboxen die gewünschten Ressourcen ausgewählt werden können. Dies wird von anderen Lesern bestätigt.

Hohe Unsicherheit bei den Nutzern

Die von Microsoft vorgenommene Änderung hat bei den Nutzern für große Verunsicherung gesorgt. In den Kommentaren zum Blog Patchday: Windows Server Updates (14. April 2026) gibt es reichlich Feedback von Administratoren. Armstrong schrieb:

Es brachte (fast) die Hälfte unseres Unternehmens zum Stillstand. Endbenutzer denken, es gäbe einen Virus im System und das Übliche. Ich bevorzuge diejenigen, die klicken. Darüber hinaus bringt es keinen Mehrwert. Völlig inakzeptabel für Geschäftsumgebungen.

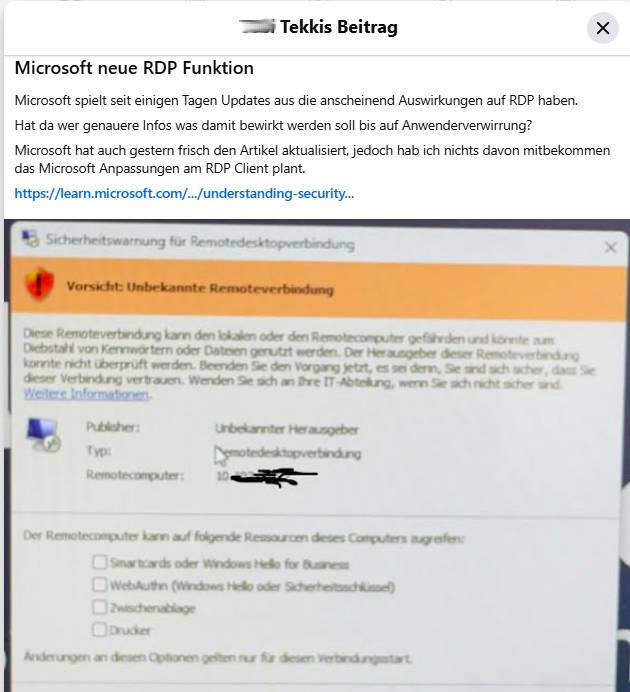

Patchday: Windows 10/11 Update (14. April 2026) Blog-Kommentare behandeln das Thema ebenfalls. Ich bin in einer Facebook-Gruppe auf den folgenden Beitrag gestoßen und wurde auf meine Blogbeiträge verwiesen.

Es ist anzumerken, dass diese Änderung bei Administratoren und Benutzern für einige Verwirrung gesorgt hat.

Lösungen für Administratoren

Im Support-Artikel „Understanding Security Warnings When Opening Remote Desktop (RDP) Files“ von Microsoft wird empfohlen, dass IT-Abteilungen RDP-Dateien digital signieren sollten, um alles sicherer zu machen. Aufgrund des Feedbacks hier im Blog verstehe ich jedoch, dass a) Microsoft das Ganze schlecht umgesetzt hat und b) Admins derzeit nach Möglichkeiten suchen, diese Warndialoge abzuschalten. Im verlinkten Support-Artikel hat Microsoft einen Workaround bereitgestellt, um die Warnung vorübergehend zu deaktivieren. Verwenden Sie dazu den Registrierungseditor Als Administrator ausführen aufzurufen Dann enthält der Registrierungsschlüssel:

HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Client

Ein 32-Bit-REG_DWORD-Wert RedirectWarningDialogVersion eingegeben und auf 1 gesetzt werden. Microsoft behält sich jedoch das Recht vor, diesen Mechanismus zu einem späteren Zeitpunkt zu entfernen, sodass der Registrierungseintrag nicht mehr wirksam ist.

Hier in diesem Blog-Kommentar wird ein weiterer Schlüssel erwähnt, um die Warnung je nach Benutzer vorübergehend auszuschalten. Allerdings ist derzeit unklar, ob das klappt.

Es gibt auch diesen Beitrag auf reddit.com, der sich mit dem digitalen Signieren von RDP-Dateien befasst und einen weiteren Registrierungseintrag beschreibt, der mit der Warnung umgeht.

Ich habe den folgenden Tweet von Marc-André Moreau gefunden

Wenn Sie den obigen Dialog beim Starten von RDP-Dateien nach dem letzten Windows-Update nicht sehen möchten, können Sie Ihr Ziel erreichen, ohne die Registrierungsschlüssel zu ändern. Marc-André Moreau erwähnt die Microsoft RDP-Erweiterungen (MsRdpEx) von Devolutions, die auf GitHub verfügbar sind. Ich habe es nicht selbst getestet, aber Erweiterungen sollten den Warndialog vermeiden.

Ähnliche Artikel:

Zusammenfassung des Microsoft-Sicherheitsupdates (14. April 2026)

Patchday: Windows 10/11-Updates (14. April 2026)

Patchday: Windows Server-Updates (14. April 2026)

Patchday: Microsoft Office-Updates (14. April 2026)

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.

![Neuer Betrugsversuch auf „The Breeze“ über onepagebooking[.]com Hotelbuchung? | Borns IT und Windows BlogBorns IT](https://thetechnicalissue.com/storage/2025/12/Sicherheit_klein.jpg)