VPN-Tunnel zwischen einer FRITZ!Box und einem OPNsense – schwäbische IT-Praxis

Zuletzt aktualisiert am 5. August 2024, 12:08:02

Vorwort

Für die Kommunikation zwischen den beiden Standorten nutze ich derzeit einen klassischen IPSec-Tunnel. Auf der einen Seite steht eine FRITZ!Box. Für mich ein OPNsense. Die Firmware von AVM unterstützt auch das neue WireGuard VPN-Protokoll.

Umgebung/Bedingungen

FRITZ!Box

| Der Parameter | Wert | Notizen |

| FRITZ!Box-Firmware | FRITZ!OS:7.57 | |

| IP-Subnetz | 192.168.0.0/255.255.255.0 (24) | |

| Die IP-Adresse der FRITZ!Box | 192.168.0.1 | |

| DNS-Namen | 01234567890.myfritz.net | Der Domaindienst von AVM |

OPNsense

| Der Parameter | Wert | Notizen |

| OPNsense-Firmware | OPNsense 23.7.9-amd64 | FreeBSD 13.2-RELEASE-p5 |

| IP-Subnetz | 192.168.52.0/255.255.255.128 (25) | |

| IP-Adresse dort OPNsense | 192.168.52.1 | |

| DNS-Namen | fw01.lan.daniel.wydler.eu | Eigene Domain |

Konfiguration IPSec-Tunnel

Konfiguration der FRITZ!Box

Nachfolgend finden Sie die einzelnen Schritte zur Konfiguration des Tunnelendpunkts.

Konfiguration von OPNsense

Testergebnis

Wenige Sekunden später ist der VPN-Tunnel aufgebaut.

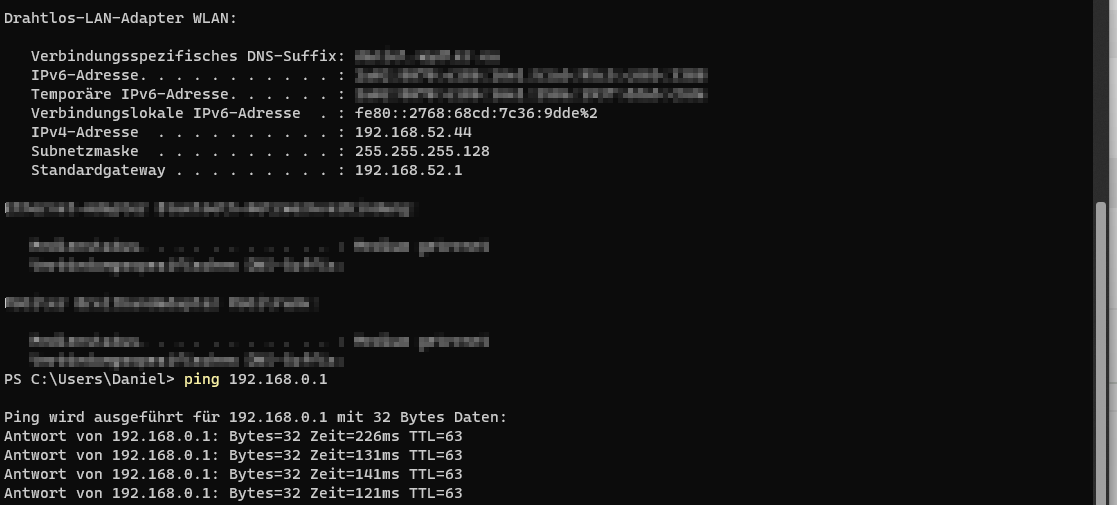

IMCP ECHO (Ping) von einem Client hinter OPNsense zur FRITZ!Box:

IMCP ECHO (Ping) von einem Client hinter der FRITZ!Box an OPNsense:

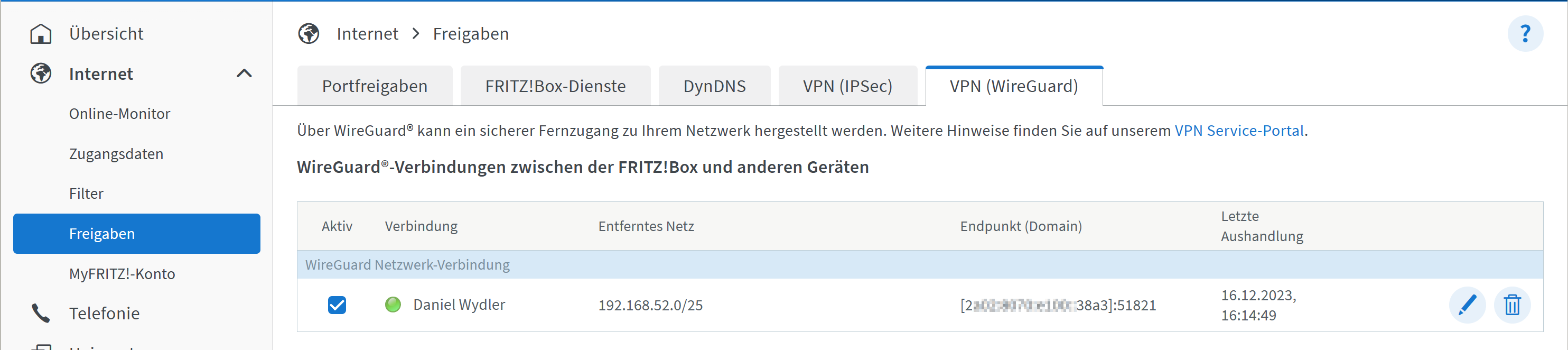

Konfiguration des WireGuard-Tunnels

Konfiguration der FRITZ!Box

Konfiguration von OPNsense

Ausgangspunkt ist die Datei „wg_config.conf“, die zuvor aus der FRITZ!Box exportiert wurde. Nachfolgend finden Sie ein Beispiel für den Inhalt meiner Datei.

[Interface] PrivateKey = +KNDqTqsl6AE+wk00000000000000000fI8OcgsoYm0= Address = 192.168.52.1/25 DNS = 192.168.0.1 DNS = fritz.box [Peer] PublicKey = BsCeBZKtKgNpcTFE0000000000000000nH428NzXFH4= PresharedKey = 8PVl9EW3DG9rNcG0000000000000ndJkNTk+knncpPk= AllowedIPs = 192.168.0.0/24 Endpoint = 3sx0w000000jjzyr.myfritz.net:50205 PersistentKeepalive = 25

Dadurch ist jederzeit ersichtlich, welcher Wert der FRITZ!Box in der WireGuard-Konfiguration verwendet wurde.

Vergessen Sie abschließend nicht, die notwendigen Firewall-Regeln von und zu den jeweiligen OPNsense-Schnittstellen zu erstellen.

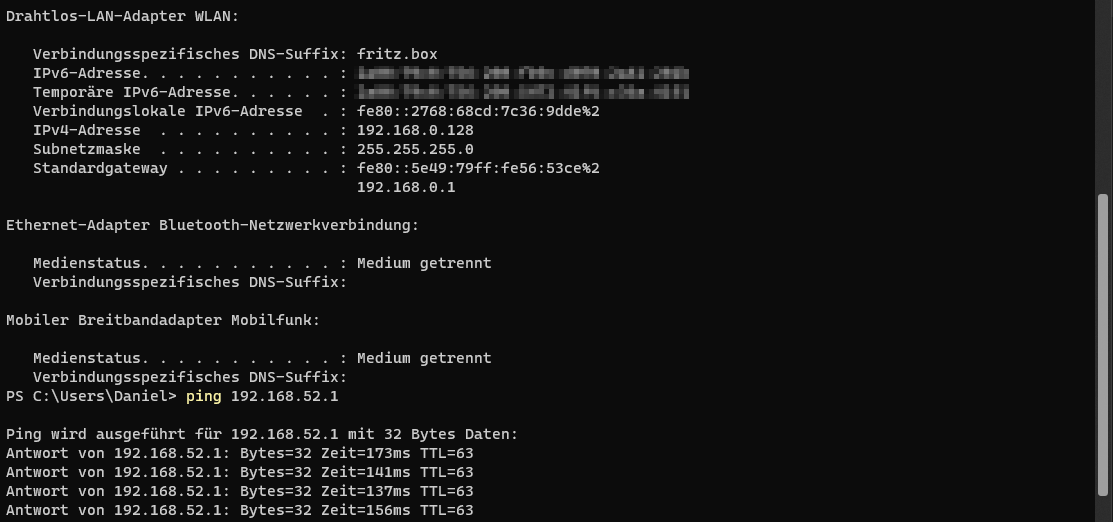

Testen der Tunnelverbindung

Nachfolgend finden Sie natürlich einen Funktionstest des WireGuard-Tunnels. Nämlich von OPNsense zur FRITZ!Box.

Leider bietet die FRITZ!Box nur grundlegende Testmöglichkeiten.

|

Alles

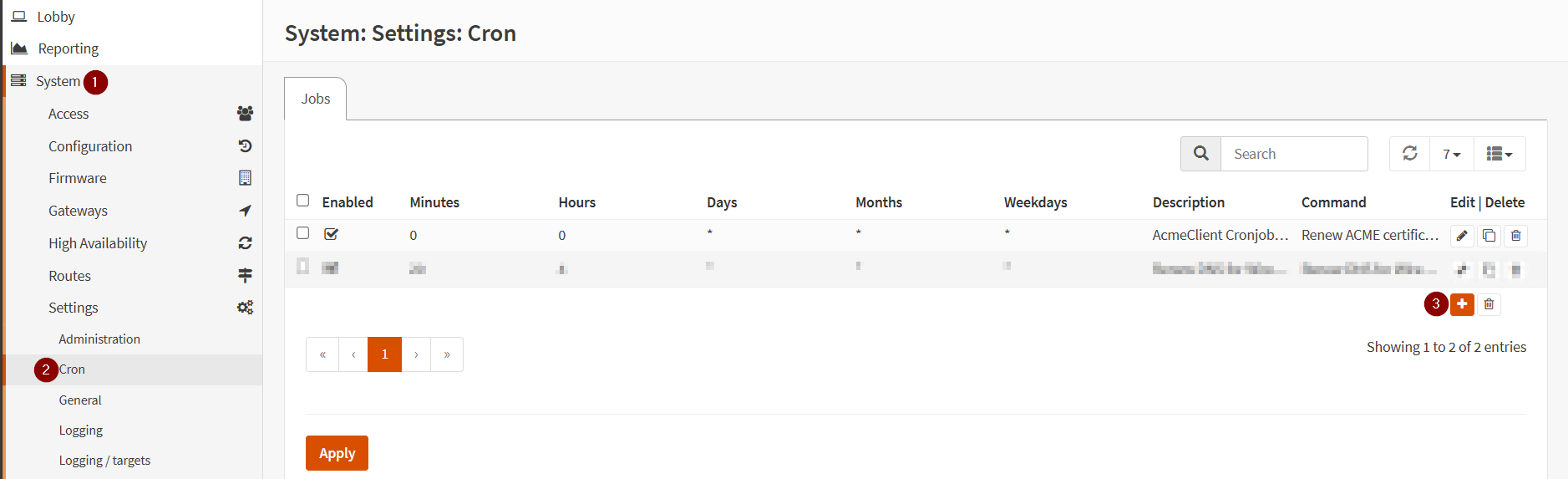

Wenn als Endadresse ein FQDN verwendet wird, wird dieser erst beim Starten des Tunnels aufgelöst. Wenn für einen oder beide Standorte dynamische IP-Adressen verwendet werden, funktioniert der Tunnel nicht. Dies ist immer dann der Fall, wenn sich die IPv4-Adresse und/oder das IPv6-Präfix aufgrund einer vom Anbieter erzwungenen Differenzierung oder Ähnlichem ändert.

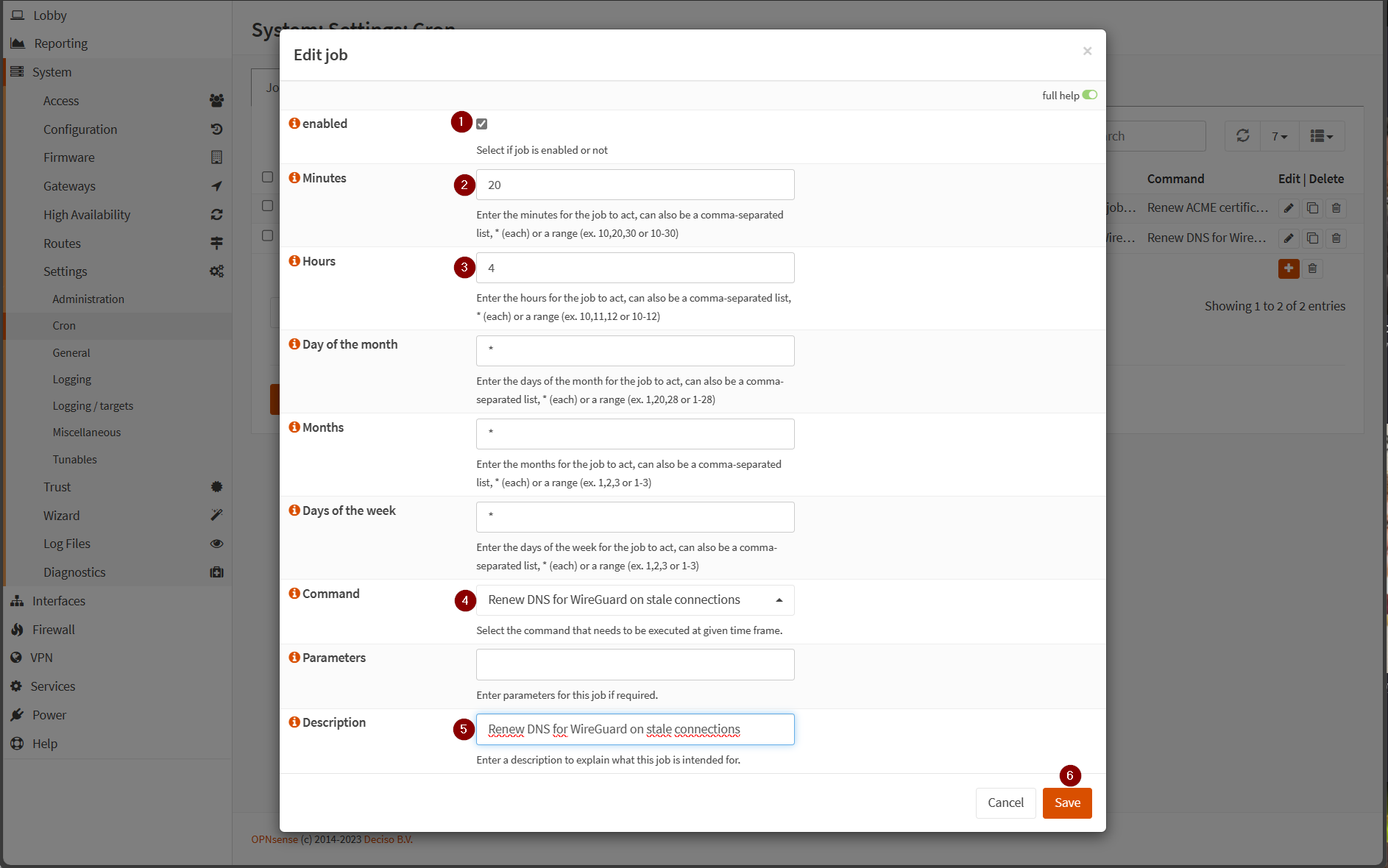

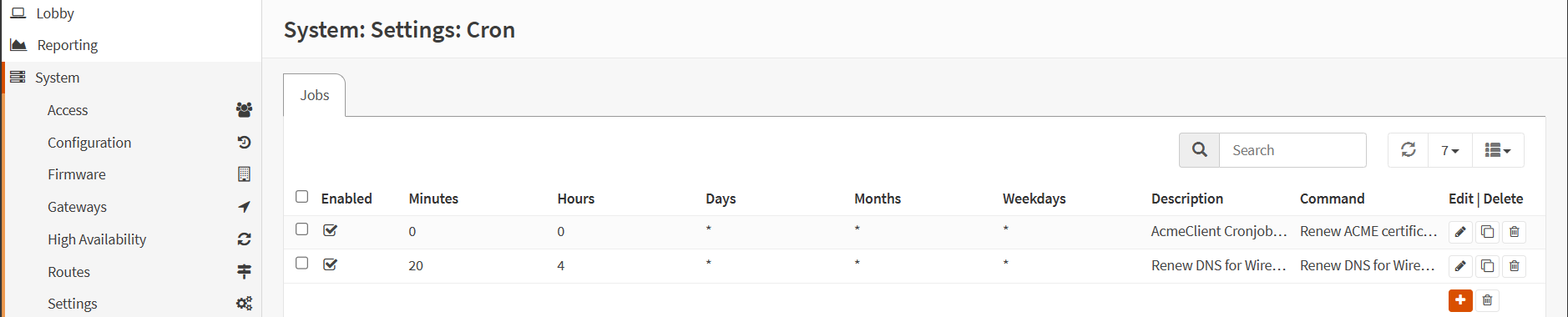

In diesem Fall kann ein neuer Cron in OPNsense helfen:

|

|

| In diesem Fall wird die Krone jeden Tag im Jahr um 4:20 Uhr durchgeführt. Dieser Zeitraum muss natürlich der jeweiligen Situation angepasst werden. |

|

Viel Spaß beim Ausprobieren. 🙂