Neue Linux-Sicherheitslücke ermöglicht Root-Rechte Borns Tech- und Windows-Blog

Am 13. Mai 2026 wurde in Linux eine weitere Kernel-Schwachstelle (CVE-2026-46300) entdeckt, die eine Erhöhung lokaler Berechtigungen zum Rooten des Linux-Kernels ermöglicht. Die als „Fragnesia“ bekannte Schwachstelle gehört zur gleichen Klasse wie die kürzlich bekannt gewordene „Dirty Frag“-Schwachstelle. Derzeit gibt es wohl nur Abhilfemaßnahmen gegen einen veröffentlichten Proof of Concept (PoC), da Patches nur in Distributionen veröffentlicht werden.

Fragnesia, LPE-Kernel-Schwachstelle (CVE-2026-46300)

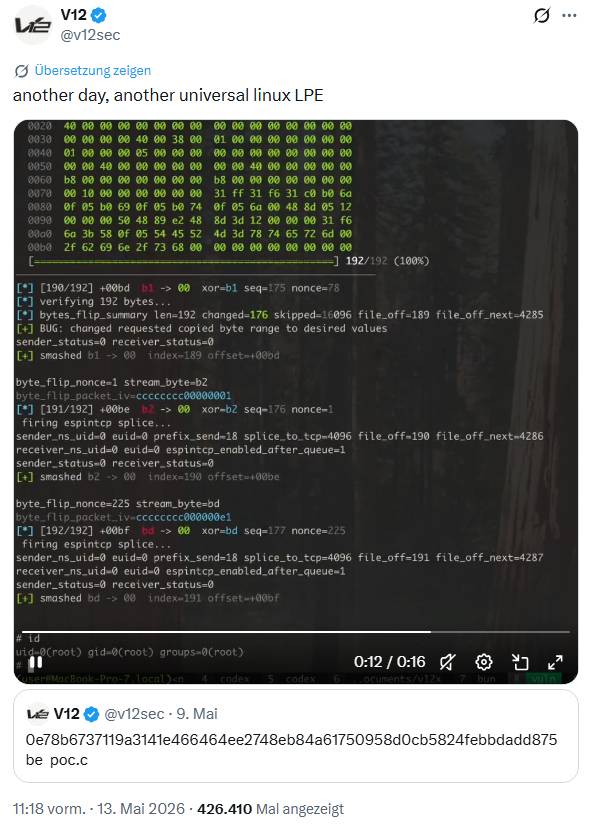

Die am 13. Mai 2026 entdeckte Linux-Kernel-Sicherheitslücke (CVE-2026-46300) wurde von V12-Sicherheitsforschern entdeckt und veröffentlicht (siehe folgenden Tweet).

Der Sicherheitsforscher William Bowling vom V12-Sicherheitsteam hat mithilfe von KI diese dritte Schwachstelle im Linux-Kernel entdeckt und einen Proof of Concept im V12-Pocs-Repository auf GitHub veröffentlicht. Die Schwachstelle gehört zur gleichen Klasse wie die kürzlich bekannt gewordene Schwachstelle „Dirty Frag“ und wurde eine Woche nach der Veröffentlichung, pünktlich zu den deutschen Feiertagen, entdeckt.

Die Schwachstelle muss keine Race-Bedingung ausnutzen, was einen veröffentlichten Proof-of-Concept zu einem der zuverlässigsten Exploits zur Eskalation lokaler Rechte in den letzten Jahren macht. Der Name „Fragnesia“ entsteht, weil Teile im Cache vergessen werden. „Fragnesia“ ermöglicht lokalen Benutzern ohne Administratorrechte, ihre Berechtigungen auf die Root-Ebene zu erhöhen.

Sicherheitslücke in XFRM ESP für die TCP-Verarbeitung

Die Schwachstelle (CVE-2026-46300) nutzt einen Logikfehler im Linux-XFRM-ESP-in-TCP-Subsystem aus, um beliebige Bytes in den schreibgeschützten Datei-Kernel-Seitencache zu schreiben, ohne dass eine Race-Bedingung erforderlich ist.

Nach Angaben des Erfinders erweitert die Technik die Klasse der Seitencache-Schreibfehler, zu der auch „Dirty Pipe“ gehört – wenn auf einen TCP-Socket zugegriffen wird. spintcp-ULP-Modus Wenn sich nach dem Einreihen von Daten aus einer Datei Änderungen ergeben, verarbeitet der Kernel die in die Warteschlange gestellten Dateiseiten als ESP-Verschlüsselungen. Der AES-GCM-Schlüsselstrom an Blockposition 2, Byte 0, wird direkt in die Cache-Dateiseite XOR-verknüpft. Durch Auswahl der IV-Nonce zum Generieren eines Bytes des gewünschten Schlüsselstroms kann jedes Zielbyte in der Datei auf einen beliebigen Wert festgelegt werden – ein Byte pro Triggeraufruf.

Der Exploit erstellt eine Nachschlagetabelle mit 256 Einträgen, die jedes mögliche Byte des Schlüsselstroms der entsprechenden Nonce zuordnet, und durchläuft dann eine Nutzlast, wobei für jedes geänderte Byte ein Spleiß-/ULP-Lauf ausgelöst wird. Schreibt eine kleine, ortsunabhängige ELF-Skizze (setresuid/setresgid/execve /bin/sh) in den ersten 192 Bytes von /usr/bin/su im Seitencache und dann execve(“/usr/bin/su”), um eine Root-Shell zu erhalten. Die Änderung des Seitencaches wird nicht auf die Festplatte zurückgeschrieben. Die Binärdatei auf der Festplatte bleibt unberührt.

Reagieren Sie auf Verletzlichkeit

Details finden Sie in diesem GitHub-Dokument der Finder und im PoC auf GitHub. Weitere Informationen finden Sie auf Openwall. Betroffen sind alle Linux-Distributionen, die für Dirty Frag anfällig waren. Die gleichen Abhilfemaßnahmen sind für Dirty Frag möglich.

rmmod esp4 esp6 rxrpc printf 'install esp4 /bin/false\ninstall esp6 /bin/false\ninstall rxrpc /bin/false\n' > /etc/modprobe.d/dirtyfrag.conf

Der Patch für den Kernel hat es wahrscheinlich noch nicht in die Distributionen geschafft. Bisher hat Debian diesen Eintrag nur mit Beschreibungen der betroffenen Linux-Versionen und einem Link zu anderen Kernel.org-Seiten mit Korrekturen veröffentlicht. Alma Linux hat diesen Artikel mit Tipps und Redhat hat diesen Eintrag auf seinem Kundenportal veröffentlicht. Es gibt auch einen Ubuntu-Artikel.

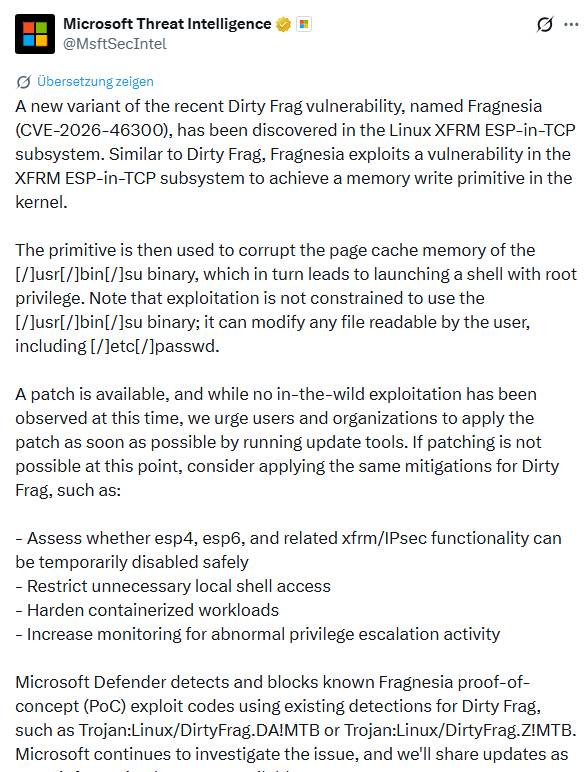

Weitere Informationen finden Sie auf TuxCare.com. In diesem Tweet gibt Microsoft einige Informationen zur Schwachstelle bekannt und sagt, dass ein Patch verfügbar sei und dass Defender bereits bekannte PoC-Fragmente kenne.

Ähnliche Artikel:

Die Linux-Kopierfehler-Schwachstelle (CVE-2026-31431) ermöglicht das Rooten

Dirty Frag: Erhöhung lokaler Berechtigungen im Linux-Kernel (CVE-2026-43284, CVE-2026-43500)

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.