Always On VPN-Überwachung PRTG – IT – Praxis in Oberschwaben

Zuletzt aktualisiert am 27. März 2023, 20:03:26 Uhr

In diesem Beitrag möchte ich ein PowerShell-Skript zur Überwachung von Microsoft Always-On VPN vorstellen. Hierbei handelt es sich jedoch nicht um die hierfür benötigten Dienste, sondern um statistische Zwecke. Mit anderen Worten, wie viele Computer und Benutzer waren zum Zeitpunkt der Messung mit dem VPN-Endpunkt verbunden.

Die Werte dienen vor allem dazu, Abhängigkeiten zwischen Servern und Bandbreitennutzung zu ermitteln und mögliche Engpässe rechtzeitig zu erkennen.

Bei meinen Gedanken und der anschließenden Suche im Internet stieß ich auf das PowerShell-Skript von Gillian81. Schließlich ist bzw. war es die einzige nützliche Seite, die mich meinem Ziel einen großen Schritt näher gebracht hat.

Dies führte zur Erstellung dieses PowerShell-Skripts bzw. PRTG-Sensors. Die aktuelle Version ist in meinem Git-Repository verfügbar.

Der Laden Sie das Skript herunter und vergeben Sie ggf. individuelle Dateinamen. Wichtig ist, dass der Dateityp .ps1 sein muss. Speichern/speichern Sie die Datei im Verzeichnis „.\Custom Sensors\EXEXML“ der PRTG-Sonde (z. B. C:\Programme (x86)\PRTG Network Monitor\Custom Sensors\EXEXML).

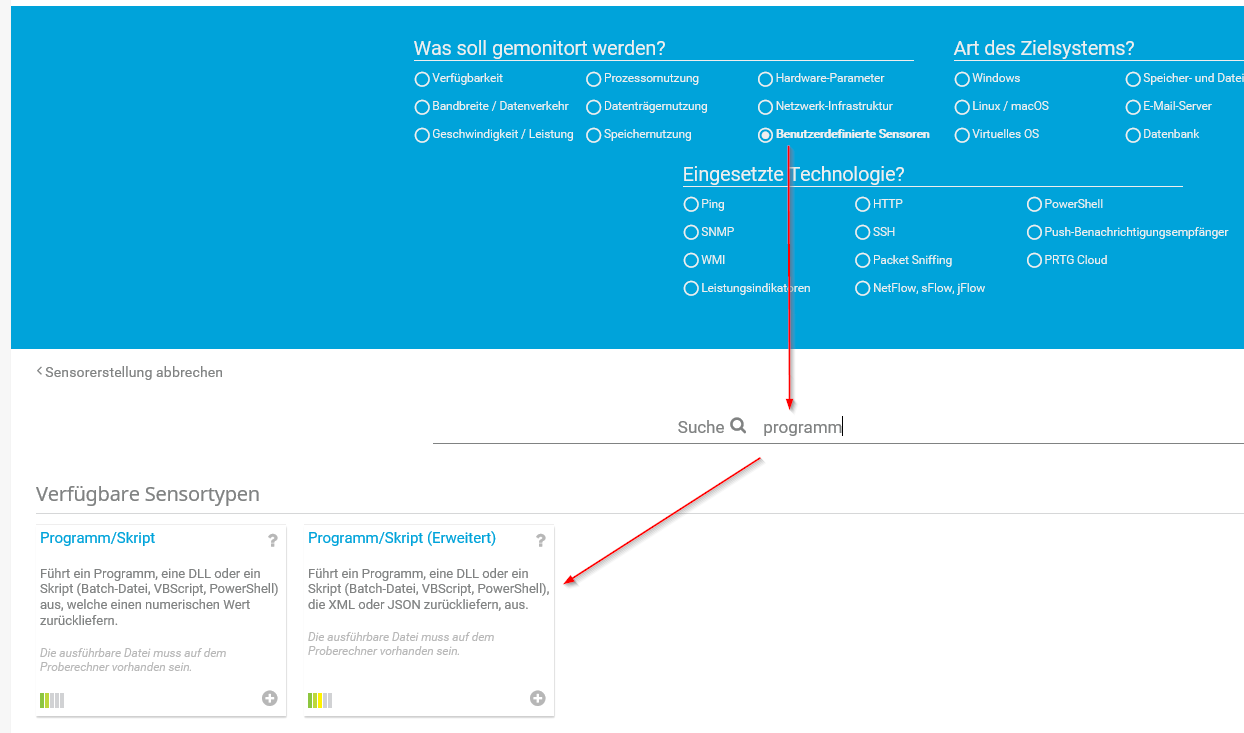

Anschließend rufen Sie die PRTG-Weboberfläche in einem Browser auf und melden sich an. Erstellen Sie zunächst im Beispiel oder ggf. in der entsprechenden Hierarchie den Server mit der als Gerät installierten NSP-Intranetrolle. Fügen Sie dann einen neuen Sensor zum Gerät hinzu. Wählen Sie im Assistenten den Sensortyp „Programm/Skript (erweitert)“ aus.

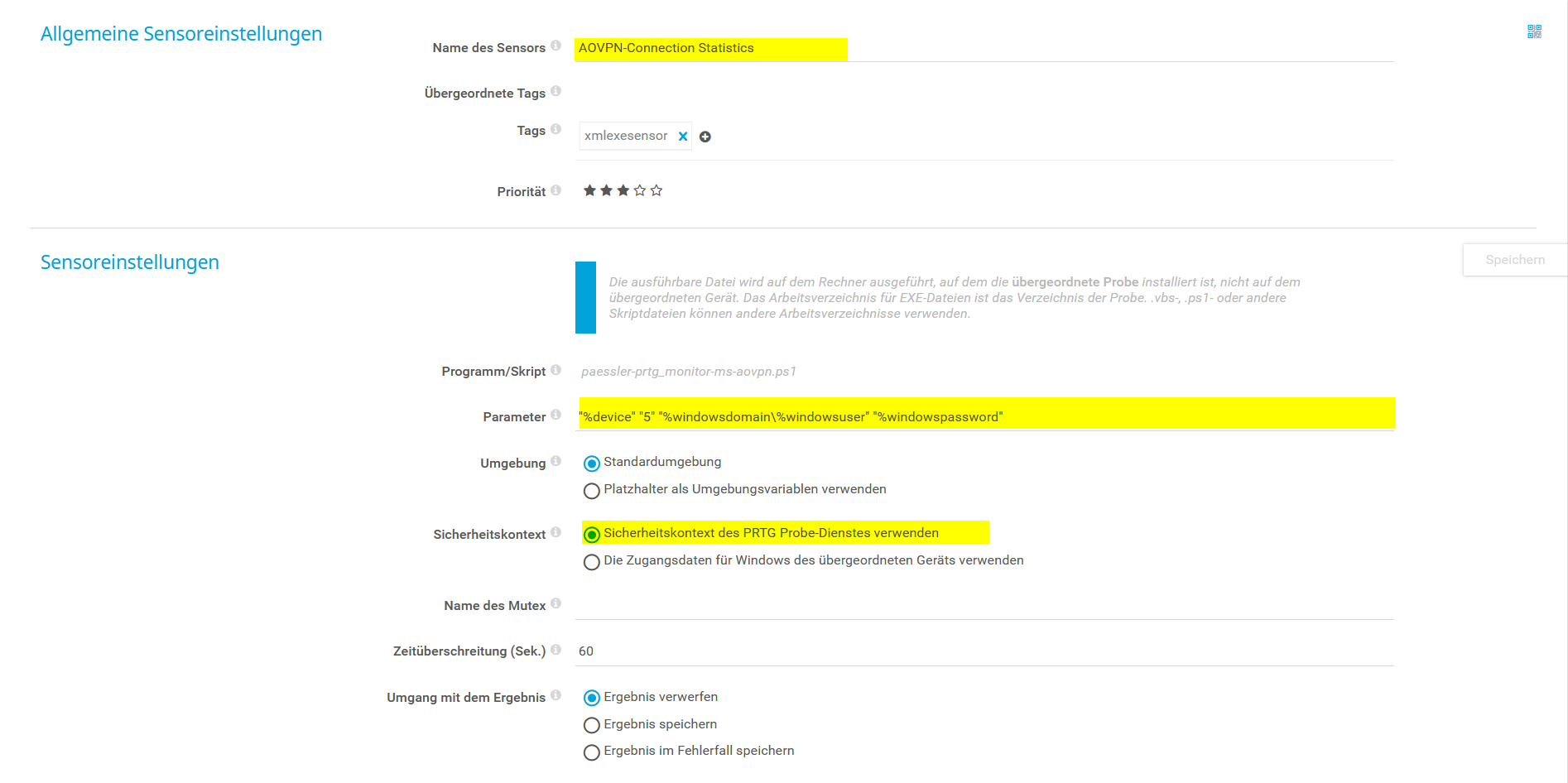

Nun erscheint die Maske „Allgemeine Einstellungen und Sensoren“.

Nun erscheint die Maske „Allgemeine Einstellungen und Sensoren“.

Parameter:

Als erster Parameter brauchen Es muss „%device“ eingegeben werden. PRTG speichert den Computernamen des Host-Geräts in der Variablen %device. Der Grund dafür ist, dass ich den Computernamen in eine Variable im PowerShell-Skript eingegeben habe. Insbesondere wenn Sie mehrere Server/Instanzen in Ihrer Landschaft haben, ist das PowerShell-Skript flexibel und muss nicht unnötig oft dupliziert werden.

Als zweiter Parameter brauchen Das Intervall kann in Minuten angegeben werden. Hintergrund ist, dass der Sensor natürlich nicht die vollständige Statistik jeder Abfrage auswerten muss. Allerdings nur Einträge, die seit dem letzten Sensorlauf protokolliert wurden. Erfolgt das Sensorabfrageintervall nur einmal alle 30 Minuten, sollte dieser Parameter natürlich auch geändert werden. Wichtig ist, dass der Wert in Anführungszeichen steht! Bisher gibt es in PRTG keine Variable für das Sensorabfrageintervall.

Der dritte und vierte Parameter dienen der Übergabe der Anmeldedaten, damit das PowerShell-Skript ausgeführt werden kann. Diese werden auf dem Hauptgerät in den Einstellungen im Feld „Zugangsdaten für Windows-Systeme“ eingetragen. Hintergrund ist, dass sich der VPN-Server in der DMZ befindet, also natürlich kein Mitglied der Domäne ist, sondern isoliert arbeitet. Für solche Fälle habe ich auf dem betroffenen Server einen dedizierten Benutzer mit den nötigen Rechten zum Ausführen des PowerShell-Skripts erstellt.

"%device" "5" "%windowsdomain\%windowsuser" "%windowspassword"

Nachdem alle Einstellungen vorgenommen und dem Sensor ein schöner Name zugewiesen wurde, kann der Sensor erstellt werden.

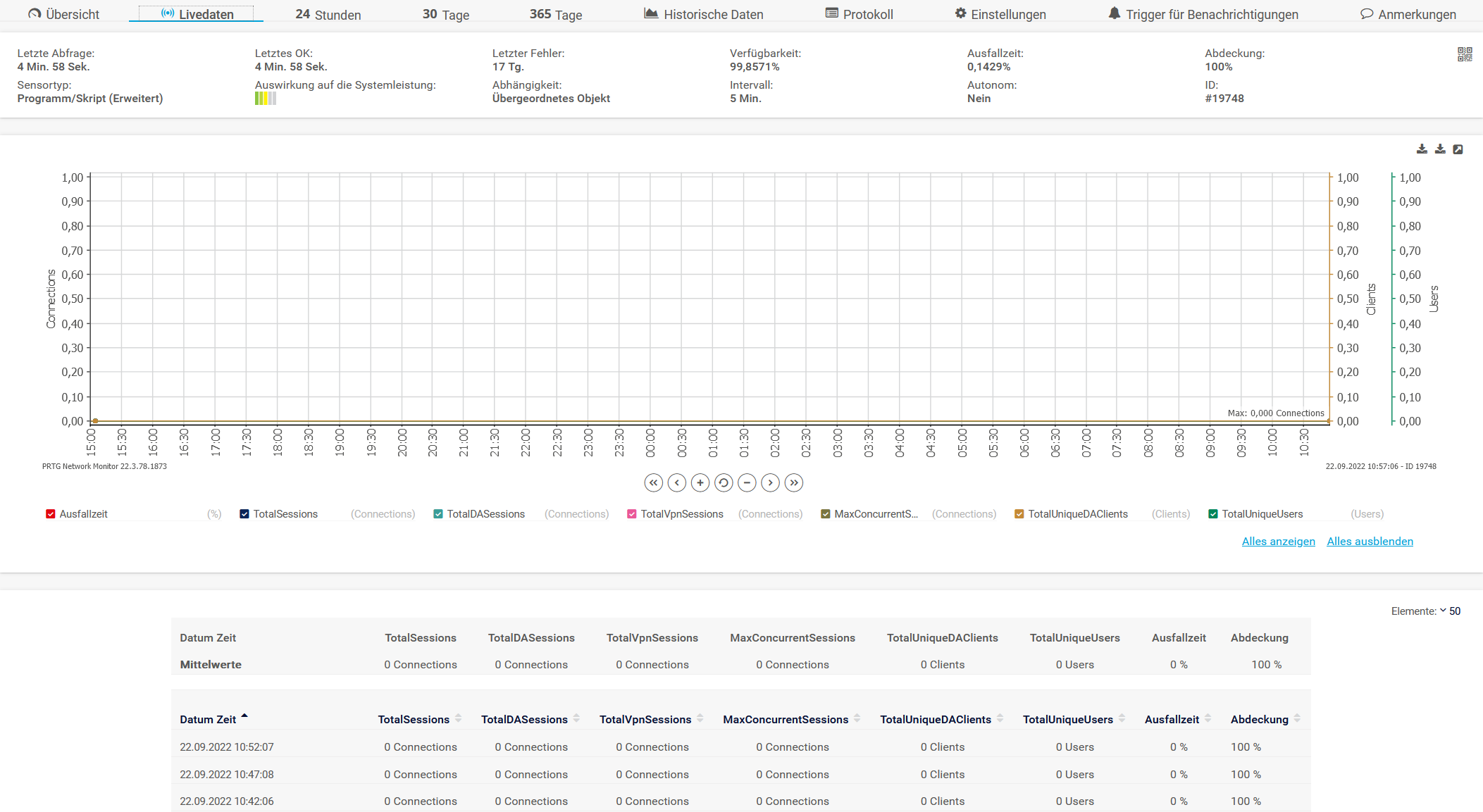

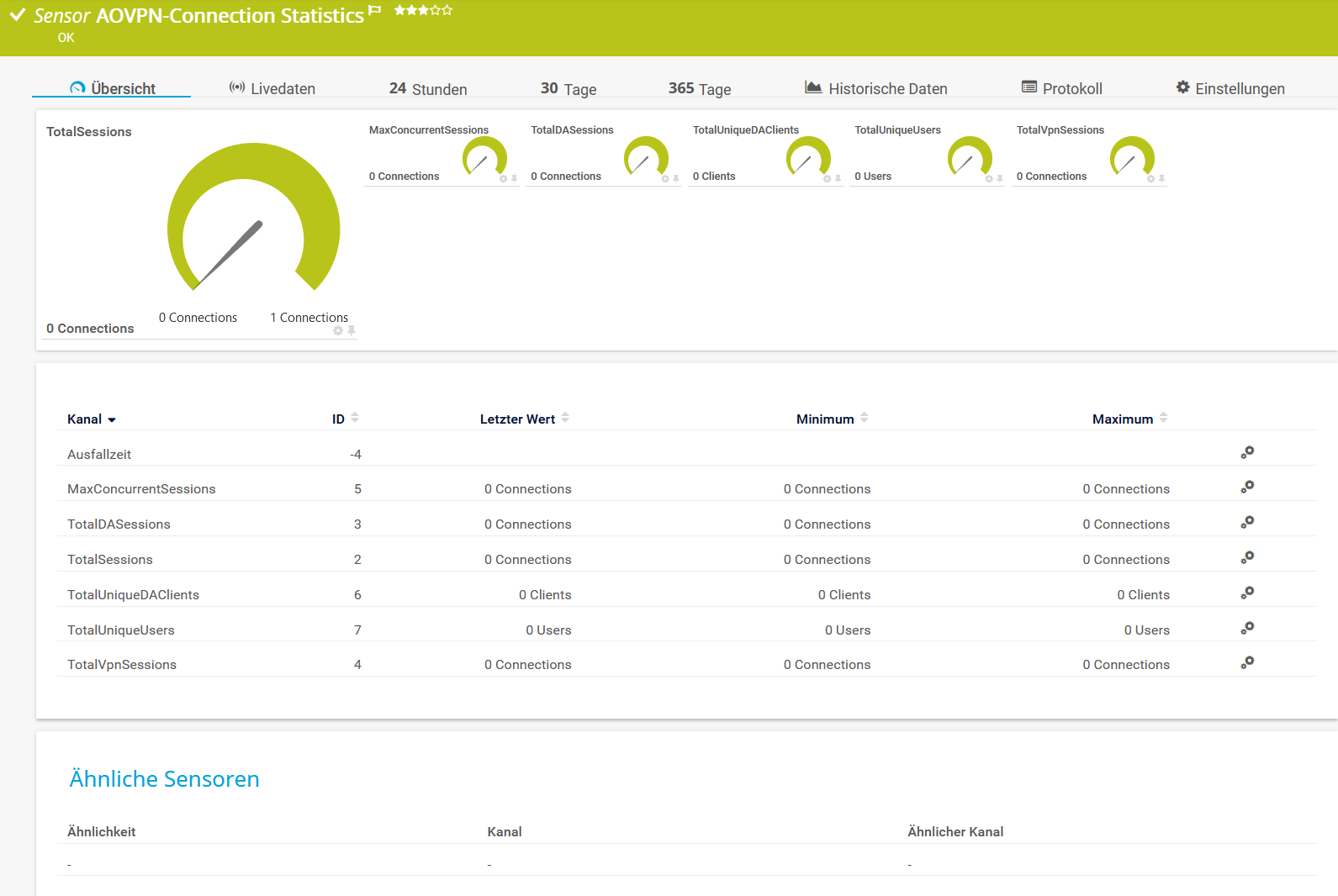

Nachfolgend finden Sie zwei Screenshots des integrierten Sensors. In diesem Fall handelt es sich um meine Testumgebung.

Der Code bzw. Sensor ist sozusagen noch BETA. Ich habe es bisher in zwei verschiedenen Umgebungen verwendet. Deshalb würde ich mich natürlich freuen, wenn sich weitere Tester finden würden. Viel Spaß beim Ausprobieren. 🙂

Der Code bzw. Sensor ist sozusagen noch BETA. Ich habe es bisher in zwei verschiedenen Umgebungen verwendet. Deshalb würde ich mich natürlich freuen, wenn sich weitere Tester finden würden. Viel Spaß beim Ausprobieren. 🙂

![Neuer Betrugsversuch auf „The Breeze“ über onepagebooking[.]com Hotelbuchung? | Borns IT und Windows BlogBorns IT](https://thetechnicalissue.com/storage/2025/12/Sicherheit_klein.jpg)