Linux-Kopierfehler-Schwachstelle (CVE-2026-31431) ermöglicht Rooting | Borns IT und Windows BlogBorns IT

Eine neue Schwachstelle CVE-2026-31431 (Copy Fail) in Linux wurde gerade mithilfe von KI entdeckt. Diese Schwachstelle ermöglicht es Angreifern, Root-Rechte auf allen seit 2017 veröffentlichten Linux-Distributionen zu erlangen. Allerdings muss der Angreifer über ein Benutzerkonto auf dem Linux-System verfügen. Es ist wahrscheinlich möglich, das Problem zu beheben, bis Aktualisierungen der Distribution verfügbar sind.

CVE-2026-31431 Sicherheitslücke im Linux-Kernel

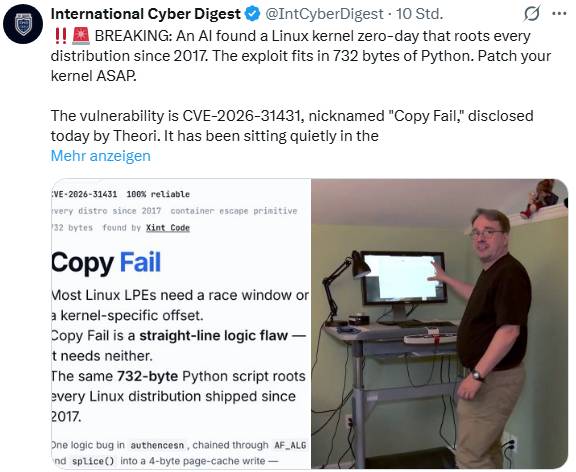

Ich bin vor ein paar Stunden über den folgenden Tweet auf die Sicherheitslücke wegen Kopierfehlern (CVE-2026-31431) gestoßen (entdeckt im März 2026, aber erst am 29. April 2026), aber ich komme erst jetzt dazu, mich mit dem Problem zu befassen.

Hierbei handelt es sich um eine Sicherheitslücke im Linux-Kernel, die als „Copy Fail“ bekannt ist und in der Schnittstelle des kryptografischen Algorithmus auftritt. algif_aead stecken fest Die Schwachstelle wurde wahrscheinlich von der KI entdeckt. Theori-io hat in diesem GitHub-Beitrag die Linux-Distributionen aufgelistet, die es getestet und als anfällig befunden hat. Eine technische Beschreibung bzw. Offenlegung finden Sie in diesem Blogbeitrag mit Stand vom 29. April 2026.

in der Routine algif_aead Es liegt ein Fehler vor“Einsatz vor Ort“, bei dem sich die Quell- und Zieldatenzuordnungen voneinander unterscheiden. Dies kann zu unerwartetem Verhalten oder Datenintegritätsproblemen bei kryptografischen Vorgängen führen und möglicherweise die Zuverlässigkeit der verschlüsselten Kommunikation beeinträchtigen. Redhat hat die Schwachstellendetails bereits am 22. April 2026 in diesem Artikel behandelt, und am 30. April 2026 gab es wahrscheinlich ein Update.

Benutzer können Root-Rechte erlangen

Der Angreifer benötigt lediglich ein normales Benutzerkonto auf dem Computer (so dass nichts aus der Ferne angegriffen werden kann). Von seinem lokalen Benutzerkonto aus kann er ein portables Python-Skript ausführen. Dadurch wird der Kernel angewiesen, eine bestimmte Verschlüsselung durchzuführen. Das Skript nutzt einen Implementierungsfehler aus und schreibt 4 Bytes in den Speicherbereich „Seiten-Cache“ (Linuxs Hochgeschwindigkeitskopie von Dateien im RAM).

Diese 4 Bytes können auf jedes Programm verweisen, dem das System vertraut, z. B. /usr/bin/su, eine Verknüpfung zu Root-Rechten. Wenn jemand dieses Programm das nächste Mal ausführt, erhält der Angreifer Root-Zugriff. Kernel.org hat die Schwachstelle mit einem CVSS-Score von 7,8 bewertet.

Es gibt noch kein Distributions-Update, aber ein Backup ist möglich

In diesem Blogbeitrag zur technischen Problembeschreibung wird die Anwendung dieses Patches vom 31. März 2026 als Problemumgehung beschrieben. Dadurch wird der „In-Place-Vorgang“ deaktiviert, sodass das Problem nicht erneut auftritt.

Wenn ich das richtig verstehe, gibt es für die meisten Linux-Distributionen noch keinen Patch für die Schwachstelle. Bei Linux-Systemen, die lokal mit einem einzelnen Benutzer laufen, sollte dies kein Problem sein. Problematischer wird es jedoch bei Linux-Systemen mit vielen Benutzern als Terminalserver, für Shared Hosting, Container usw. Hier können Benutzer Root-Rechte erhalten.

Tomas Jakobs erwähnte seinen Blogbeitrag zu diesem Thema hier in einem Kommentar im Diskussionsbereich des Blogs. Die Schutzoption, die es gegen die Sicherheitslücke verwendet, ist einfach: algif_aead deaktivieren oder löschen. Der Finder beschreibt es auch in diesem Blogbeitrag. Es heißt: „Für sofortige LinderungBlockieren Sie die Erstellung von AF_ALG-Sockets über seccomp oder setzen Sie das Modul algif_aead< auf die schwarze Liste. Dieser Befehl kann verwendet werden, um Folgendes zu blockieren:

echo"install algif_aead /bin/false" > /etc/modprobe.d/disable-algif-aead.conf rmmod algif_aead 2>/dev/null

Redhat hat in diesem Artikel aufgelistet, welche seiner Distributionen betroffen sind. OpenWall hat dies und diese Zusammenfassung des Themas. Die NIST-Beschreibung von CVE-2026-31431 enthält Links zu allen relevanten Copy Fail-Dokumenten.

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.