Fenster härten: Neue Phasen für den 14. April 2026 | Borns IT und Windows BlogBorns IT

Heute, am 14. April 2026, ist wieder Patchday, an dem Microsoft Sicherheitsupdates für noch unterstützte Windows-Systeme veröffentlicht. Mit diesen Sicherheitsupdates werden einige Ebenen länger angekündigter Härtungsmaßnahmen (Implementierung) geändert Unattend.xmlKerberos usw.) eingestellt. Hier ist eine kurze Erinnerung zu diesem Thema.

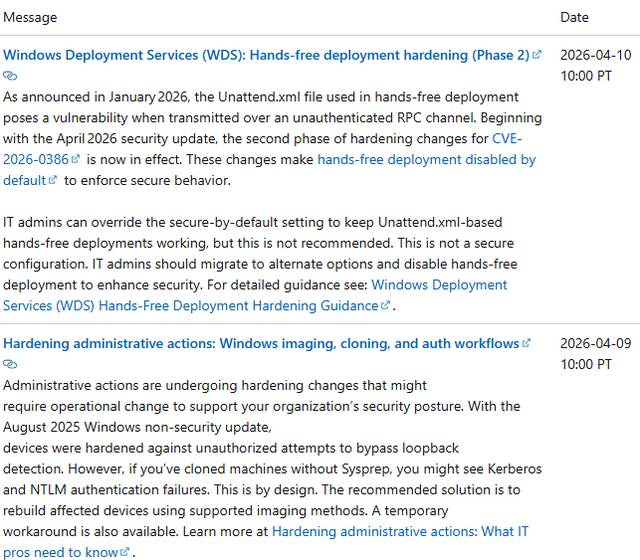

Die Ankündigung erfolgte Ende letzter Woche im Nachrichtencenter des Microsoft Windows Release Health-Panels.

Ende der WDS-Unterstützung auf Netzlaufwerken

Windows Deployment Services, kurz WDS, ermöglicht die automatisierte Bereitstellung (Installation) von Windows-Installationen. Administratoren können WDS mit einer netzwerkbasierten Installation verwenden, um neue Windows-Clients über eine zu installieren careless.xml-Konfigurieren Sie die Datei.

Aus Sicherheitsgründen schränkt Microsoft die Funktionalität der Windows Deployment Services (WDS) ein. Eines Hilfe ohne Aufmerksamkeit.xml Die Installation von Netzwerklaufwerken in Windows endet im April 2026. Ich habe diese Änderung und die damit verbundenen Details im Windows-Blogbeitrag zur Kenntnis genommen: Die WDS-Unterstützung auf unattend.xml-Netzwerklaufwerken endet im April 2026 bis Mitte Januar 2026. Ab dem 10. April 2026 erinnerte Microsoft in einem Support-Artikel daran, dass die Bereitstellung der Windows Deployment Services (WDS-2) Hardening Services (WP): 2 am 14. April 2026 beginnen wird mit wichtigen Windows-Updates.

Die Hilfemeldung gibt die Datei an, die während der automatischen Bereitstellung verwendet wird unattend.xml stellt eine Sicherheitslücke dar, wenn die Übertragung über einen nicht authentifizierten RPC-Kanal erfolgt. Mit dem Sicherheitsupdate vom April 2026 ist die zweite Phase der Sicherheitsverbesserung CVE-2026-0386 in Kraft. Durch diese Änderungen wird die automatische Bereitstellung standardmäßig deaktiviert, um ein sicheres Verhalten zu gewährleisten.

IT-Administratoren können die Standardsicherheitseinstellung überschreiben, um weiterhin die automatische Bereitstellung basierend auf Unattend.xml zu verwenden. Dies wird jedoch nicht empfohlen. Dies ist keine sichere Konfiguration. IT-Administratoren sollten auf alternative Optionen umsteigen und die automatische Bereitstellung deaktivieren, um die Sicherheit zu erhöhen. Ausführliche Anweisungen finden Sie im Windows Deployment Services (WDS) Hands-Free Deployment Hardening Guide.

Zusätzliche administrative Windows-Härtungsmaßnahmen

Darüber hinaus treten mehrere administrative Härtungsmaßnahmen in Windows mit der Installation von Sicherheitsupdates nach dem 14. April 2026 in die nächste Phase ein. Microsoft hat diese Tatsache im Support-Artikel Härtung von Verwaltungsaktionen: Windows-Images, Klonen und Authentifizierungsflüsse nach dem 9. April 2026 in Erinnerung gerufen.

Es weist darauf hin, dass derzeit verschiedene Sicherheitsverbesserungen an Windows-Verwaltungsfunktionen vorgenommen werden. Diese erfordern möglicherweise betriebliche Anpassungen durch Administratoren, um den Sicherheitsstatus der IT-Umgebung des Unternehmens sicherzustellen.

Das Windows Preview Update vom August 2025 schützt Geräte vor unbefugten Versuchen, die Loopback-Erkennung zu umgehen. Wenn Administratoren jedoch Computer ohne Sysprep geklont haben, können Kerberos- und NTLM-Authentifizierungsfehler auftreten.

Das ist Absicht. Die empfohlene Lösung besteht darin, die betroffenen Geräte mithilfe unterstützter Imaging-Methoden neu zu installieren. Es gibt auch eine Übergangslösung. Weitere Informationen finden Sie im Techcommunity-Artikel Hardening Administrative Actions: What IT Professionals Need to Know.

Ich erinnere Sie auch daran, Kerberos gegen die RC4-Schwachstelle CVE-2026-20833 abzusichern, die im April 2026 in die Durchsetzungsphase eintritt. Ich habe die Details im Blogbeitrag Windows-Updates vom Januar 2026 gemeldet, der die Schließung von RC4 vorbereitet.

Darüber hinaus werden ab April 2026 „cross-signierte“ Kernel-Treiber blockiert (siehe meinen Artikel „Windows 11/Server 2025 blockiert ab April 2026 „cross-signierte“ Kernel-Treiber). Der Ausschluss von Treiberentwicklern sorgte in den letzten Tagen für Empörung (siehe Microsoft-Kontosperrungen: Auch von UTM betroffen und andere verlinkte Artikel).

Ähnliche Artikel:

Windows 11 24H2: Vorschau-Update KB5064081 (29. August 2025)

Windows 10/11: Vorschau der Updates 26/29. August 2025

Windows: Die WDS-Unterstützung für unattend.xml auf Netzlaufwerken endet im April 2026

Denken Sie daran: Die Unterstützung für den Windows Deployment Service (WDS) endet im April 2026

Das Windows Update vom Januar 2026 bereitet RC4 auf das Herunterfahren vor

Windows 11/Server 2025 blockiert ab April 2026 „kreuzsignierte“ Kernel-Treiber

PakarPBN

A Private Blog Network (PBN) is a collection of websites that are controlled by a single individual or organization and used primarily to build backlinks to a “money site” in order to influence its ranking in search engines such as Google. The core idea behind a PBN is based on the importance of backlinks in Google’s ranking algorithm. Since Google views backlinks as signals of authority and trust, some website owners attempt to artificially create these signals through a controlled network of sites.

In a typical PBN setup, the owner acquires expired or aged domains that already have existing authority, backlinks, and history. These domains are rebuilt with new content and hosted separately, often using different IP addresses, hosting providers, themes, and ownership details to make them appear unrelated. Within the content published on these sites, links are strategically placed that point to the main website the owner wants to rank higher. By doing this, the owner attempts to pass link equity (also known as “link juice”) from the PBN sites to the target website.

The purpose of a PBN is to give the impression that the target website is naturally earning links from multiple independent sources. If done effectively, this can temporarily improve keyword rankings, increase organic visibility, and drive more traffic from search results.